Migração e Upgrade no Magento 2 sem Downtime: Versionamento, Rollback e IA para Reduzir Integrações de 80h para 20–30h (Pentagrama)

Em projetos de Magento 2 migração, upgrade, versionamento, rollback, o risco raramente está no “novo código” em si. Ele aparece no momento de colocar esse código em produção sem interromper o faturamento, com integrações B2B críticas rodando e com times diferentes (TI, operação e e-commerce) disputando janelas de mudança.

No B2B, minutos de indisponibilidade podem custar mais do que no B2C: pedidos recorrentes, regras de preço por cliente, cotações, aprovações e integrações com ERP não “esperam” o deploy terminar.

A boa notícia é que dá para migrar ou atualizar Magento 2 com baixo ou zero downtime quando o projeto é tratado como uma operação de engenharia: planejamento, governança de dependências, compatibilidade, migração de dados rastreável, observabilidade e um rollback que seja “de verdade” (código + banco + mídia + índices + infraestrutura).

Ao longo do texto, você também vai ver como abordagens modernas de integração — como o Integrador Inteligente com IA (Inteligência Artificial) da Pentagrama — ajudam a reduzir retrabalho em mapeamento, transformação e validação de dados, acelerando entregas e aumentando a previsibilidade do go-live.

Para aprofundar o lado operacional, veja também nosso guia de CI/CD para e-commerce B2B e o checklist de observabilidade para operações de Magento.

1) Planejamento de migração/upgrade no Magento 2 (sem “surpresas” em produção)

Planejamento não é burocracia. É o que separa um upgrade previsível de uma madrugada de incidentes.

Nesta seção, o foco é reduzir risco antes do primeiro comando de deploy.

Migração (M1→M2) vs. upgrade (2.x→2.y): impacto em escopo, custo e risco

Antes de montar cronograma, alinhe o tipo de iniciativa:

- Migração (Magento 1 → Magento 2): é uma mudança de plataforma. Além de dados, você reescreve tema, módulos, integrações e revisa processos. O risco maior costuma estar em modelos de dados diferentes, customizações antigas e integrações “acopladas” ao legado.

- Upgrade (Magento 2.x → 2.y): é evolução dentro da mesma plataforma, mas pode envolver mudanças de dependências (Composer), patches, alterações em APIs internas, atualização de PHP/Elastic/OpenSearch e impacto em módulos de terceiros.

Em termos de gestão, pense assim: migração tende a ser projeto (escopo grande, marcos, reimplantação). Já upgrade deveria ser rotina (cadência, governança, testes e observabilidade). Em B2B, upgrades frequentes com boa governança evitam que a loja “congele no tempo” e vire um monolito frágil.

Para referência oficial de versões e requisitos, consulte a documentação do Adobe Commerce/Magento sobre requisitos do sistema.

Estratégia de baixo/zero downtime para e-commerce B2B: blue-green, rolling e maintenance window

Para reduzir downtime, escolha uma estratégia compatível com sua arquitetura e tolerância a risco:

- Blue-green deploy: mantém duas pilhas (blue = atual, green = nova). Você valida a green e troca o tráfego (DNS/LB). Em B2B, costuma ser a abordagem mais segura porque permite cutover controlado e rollback rápido de tráfego.

- Rolling update: atualiza nós gradualmente. Funciona bem em camadas stateless, mas em Magento exige cuidado com cache, sessões e compatibilidade de esquema.

- Maintenance window: ainda pode ser necessária quando há mudança de banco “não compatível”, migração pesada de dados ou reindexação longa. Em B2B, o segredo é reduzir a janela com migração incremental e pré-validações.

Regra prática: se checkout B2B e integrações com ERP são críticos, blue-green tende a oferecer o melhor equilíbrio entre segurança e velocidade de rollback.

Como base conceitual para reduzir risco em releases, vale revisitar o padrão de Blue/Green Deployment (Martin Fowler).

Checkpoints de um plano de upgrade seguro (inventário, auditoria, freeze, cronograma e Go/No-Go)

Um plano robusto costuma ter checkpoints claros:

- Inventário de módulos e customizações

- Auditoria de integrações

- Freeze de features

- Cronograma com critérios de Go/No-Go

- Plano de comunicação

Um upgrade bem-sucedido não é “deploy sem erro”. É deploy com critérios claros de decisão, incluindo quando parar, corrigir e quando voltar atrás.

2) Compatibilidade, versionamento e governança (para evitar quebra de módulos e customizações)

Compatibilidade é onde muitos upgrades “morrem” antes de chegar em produção. A diferença entre um upgrade tranquilo e um incidente costuma estar na governança de dependências.

Avaliando compatibilidade de módulos (Composer, constraints, patches) antes de atualizar

A causa raiz de muitos incidentes em upgrade é previsível: dependências quebradas. Antes de subir versão do Magento:

- Revise o `composer.json` e o `composer.lock`

- Valide compatibilidade de módulos de terceiros

- Considere patches oficiais (Adobe/Magento)

- Automatize detecção de conflitos

Em B2B, um módulo “pequeno” pode impactar regras de preço por cliente, permissões ou integração fiscal. Trate compatibilidade como governança, não como tarefa pontual.

Para embasar o processo, use a referência oficial do Composer sobre version constraints.

Boas práticas de versionamento para código, módulos e infraestrutura (tags, releases, IaC)

Versionamento eficaz é o que permite rastrear “o que mudou” e voltar atrás com segurança:

- Git com releases e tags imutáveis

- Branching pragmático (trunk-based ou GitFlow leve)

- Versionamento de módulos internos

- Infra como código (IaC)

Um ponto-chave: versão de aplicação sem versão de infraestrutura é meia governança. Em upgrades, mudanças de PHP, OpenSearch/Elastic, Redis e configuração de Varnish são comuns — e precisam ser rastreadas.

Se você quer padronizar isso na prática, recomendamos ter um playbook interno de governança de releases e versionamento.

Política de “compatibilidade mínima” e gestão de dependências para não travar o roadmap

Para não virar refém de módulos e integrações:

- Defina uma versão mínima suportada de Magento, PHP e serviços (Redis, OpenSearch).

- Estabeleça uma cadência de patches de segurança e upgrades menores.

- Crie um processo de depreciação: módulos sem suporte entram em plano de substituição.

- Mantenha um “manifesto de dependências” com:

Isso é especialmente relevante em B2B com muitas integrações: sem governança, cada atualização vira um “projeto de risco”, e o roadmap trava.

3) Integrações críticas (ERP/CRM/PIM/Hub/Logística/Pagamentos) e como a IA reduz retrabalho

Integrações são o “sistema nervoso” do B2B. Em Magento 2 migração, upgrade, versionamento, rollback, elas também são a principal fonte de incidentes silenciosos (aqueles que só aparecem quando o pedido real entra).

Integrações que mais quebram em migração/upgrade e sinais de alerta

Em Magento 2 migração e upgrade, as integrações mais propensas a falhas costumam ser:

- ERP (pedidos, faturamento, estoque, preços, clientes B2B)

- Catálogo/PIM (atributos, mídia, categorias)

- Impostos e fiscal

- Frete/logística

- Pagamentos

O padrão é claro: quebras acontecem quando o contrato “implícito” muda (campos, formatos, regras), mas ninguém percebe até produção.

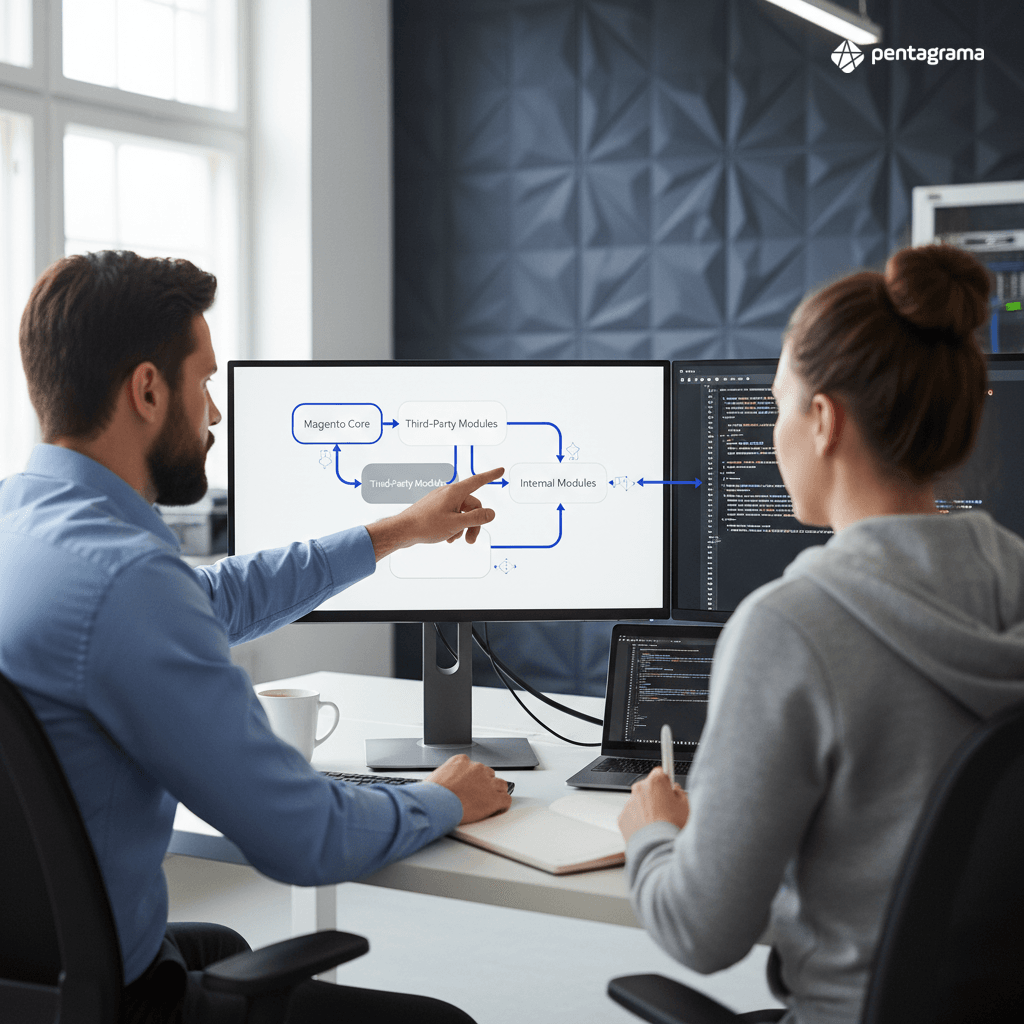

Mapeando fluxos e contratos de API para reduzir silos e retrabalho

Para evitar o ciclo “corrige em produção”:

- Documente contratos de integração

- Desenhe fluxos ponta a ponta

- Defina ownership

- Crie testes de contrato

Quando times de e-commerce e TI compartilham uma visão única do fluxo, o retrabalho cai e o diagnóstico acelera — essencial em go-live sem downtime.

Como referência prática para testes de contrato, vale conhecer o Pact (Consumer-Driven Contracts).

Como a Pentagrama usa o Integrador Inteligente com IA (80h → 20–30h)

Integração é onde muitos projetos perdem tempo: mapear campos, criar transformações, lidar com exceções e validar consistência.

A Pentagrama aplica o Integrador Inteligente com IA (Inteligência Artificial) para acelerar exatamente essas etapas:

- Mapeamento assistido de campos e entidades (catálogo, clientes, pedidos, preços B2B).

- Sugestão de transformações (normalização, regras condicionais, enriquecimento).

- Validação automatizada com regras e checagens de consistência (ex.: SKU, unidade, impostos, duplicidade).

- Geração de artefatos de integração (documentação, contratos e relatórios de validação).

Em projetos reais, esse modelo reduz etapas que antes consumiam cerca de 80 horas para algo em torno de 20–30 horas (redução de até ~75%), especialmente em cenários com múltiplas fontes (ERP + PIM + Hub) e muitas variações de dados.

O ganho não é só velocidade: é previsibilidade. Menos retrabalho significa menos mudanças emergenciais perto do go-live — e isso é um dos pilares do baixo downtime.

4) Migração de dados (clientes, pedidos, catálogo) com consistência e rastreabilidade

Dados ruins derrubam operações mesmo quando o deploy foi perfeito. Por isso, migração de dados precisa ser rastreável, auditável e repetível.

O que migrar vs. o que reconstruir (catálogo, atributos, clientes, histórico, preços B2B)

Nem tudo precisa (ou deve) ser “copiado” como está. Em migração M1→M2 ou replatform, separe:

Normalmente migra:- Clientes e empresas B2B (contas, permissões, hierarquias, endereços).

- Pedidos e faturas (histórico para atendimento, auditoria e relatórios).

- Catálogo base (produtos, SKUs, atributos essenciais, categorias).

- Regras e tabelas de preço B2B (dependendo do modelo: por cliente, grupo ou contrato).

- Atributos legados sem uso (reduz complexidade e indexação).

- Regras promocionais antigas e conflitantes.

- Dados duplicados (clientes repetidos, SKUs inconsistentes).

- Configurações acumuladas ao longo dos anos (limpar reduz risco).

Em upgrade 2.x→2.y, em geral não há “migração de dados” no sentido clássico, mas pode haver ajustes de schema, reindexações e alterações em integrações que exigem reconciliação.

Garantindo integridade e rastreabilidade (IDs, chaves, deduplicação, reconciliação, logs)

Para operar sem downtime e com segurança, trate dados como um ativo auditável:

- Mantenha chaves de referência

- Deduplicação com regra clara

- Reconciliação pós-carga

- Logs e auditoria

Isso reduz discussões subjetivas no go-live (“parece que está certo”) e permite decisões objetivas.

Migração incremental e validação automática para minimizar impacto no faturamento

Para reduzir janela de mudança:

- Migração incremental (pré-carga)

- Validação automática

- Estratégia de cutover

Em B2B, um erro de preço por cliente ou estoque pode ser mais grave que uma página lenta. Validação automática e reconciliação são o “seguro” do faturamento.

5) Performance, escalabilidade e observabilidade pós-upgrade (B2B em alto volume)

Depois do upgrade, o risco muda: sai o “não sobe” e entra o “subiu, mas degradou”. Aqui, a meta é detectar regressões cedo e agir com critério.

Pontos de performance mais sensíveis após upgrade (indexers, cache, Varnish, Redis, OpenSearch, cron)

Após um upgrade, regressões de performance geralmente aparecem em:

- Indexers: reindexações demoradas, lock e filas acumulando.

- Cache (Magento cache + Varnish): invalidações excessivas e hit-rate baixo.

- Redis: sessões e cache com eviction, latência e configuração inadequada.

- Elastic/OpenSearch: mapeamentos, analyzers, tamanho de cluster e queries de catálogo.

- Cron: jobs atrasados (e-mails, reindex, integrações), que viram “efeito dominó”.

A recomendação é tratar performance como parte do plano, não como “otimização depois”. Em B2B, listas de preço por cliente e catálogos grandes pressionam indexação e busca.

Como testar carga e picos B2B antes do go-live

Testes de carga genéricos não bastam. Modele cenários reais:

- Login e navegação por perfil B2B

- Preço por cliente e condições comerciais

- Cotação e pedidos grandes

- Picos de integração

Meça não só TPS, mas também:

- tempo de resposta p95/p99,

- taxa de erro,

- backlog de filas,

- atraso de cron,

- tempo de reindex.

Métricas e observabilidade (APM, logs, tracing, alertas) para detectar regressões sem downtime

Observabilidade é o que permite operar upgrades com confiança:

- APM (New Relic, Datadog, Elastic APM etc.)

- Logs centralizados

- Distributed tracing

- Alertas acionáveis

Sem isso, a operação vira “caça ao erro” em produção. Com isso, você detecta regressão cedo e faz rollback/hotfix com critério.

6) Estratégias de rollback e plano de contingência (se der errado, volta rápido)

Rollback não é pessimismo: é engenharia de risco. Em Magento 2 migração, upgrade, versionamento, rollback, o rollback é parte do design do release.

O que é um rollback “real” em Magento 2 (e por que só reverter deploy não basta)

Rollback em Magento 2 não é apenas “voltar o código”. Um rollback real pode envolver:

- Código (release anterior, dependências Composer, assets estáticos).

- Banco de dados

- Mídia

- Índices e cache

- Infra/config

Se o upgrade alterou schema, reverter só o deploy pode deixar o sistema em um “meio-termo” perigoso: código antigo lendo tabelas novas.

Desenhando um plano de rollback com RTO/RPO claros (backups, snapshots, runbooks, testes)

Defina metas e mecanismos:

- RTO (Recovery Time Objective): quanto tempo você tolera para voltar a operar.

- RPO (Recovery Point Objective): quanto de dados você tolera perder (idealmente próximo de zero em B2B).

Práticas recomendadas:

- Backups e snapshots antes do cutover (banco + mídia + configs).

- Replicação e point-in-time recovery quando necessário.

- Runbooks detalhados

- Testes de restauração

Um rollback bem desenhado reduz o medo de mudar — e isso permite upgrades mais frequentes e seguros.

Quando fazer rollback vs. hotfix (exemplos práticos)

Nem todo incidente exige rollback. Use critérios.

Exige rollback (exemplos):- Checkout quebrado de forma generalizada.

- Divergência crítica de estoque/preço afetando pedidos.

- Falha sistêmica na integração com ERP impedindo faturamento.

- Regressão grave de performance (picos derrubando a operação).

- Bug em página específica sem impacto no pedido.

- Ajuste de layout/tema.

- Falha em um método de frete secundário com fallback disponível.

- Pequenas correções em mapeamento de dados sem impacto financeiro.

A decisão deve ser guiada por impacto no faturamento, risco de dados e tempo para correção vs. RTO.

7) Checklist de go-live e pós-go-live (reduzindo risco operacional e retrabalho)

Go-live é um processo, não um evento. O objetivo aqui é reduzir MTTR e evitar “correções cegas” que geram novos incidentes.

Testes que não podem faltar (B2B + integrações + operação)

Um checklist mínimo (e realista) para B2B:

- Checkout ponta a ponta

- Permissões e contas B2B

- Catálogo e busca

- Integrações e SLAs

- Indexação e cron

- Segurança e conformidade

Inclua testes negativos: ERP fora do ar, timeout de frete, callback duplicado de pagamento. Em B2B, resiliência vale ouro.

War room e monitoramento nas primeiras 48–72h

As primeiras horas definem a percepção de sucesso. Organize:

- War room com papéis claros

- Painéis e alertas

- Reconciliação de pedidos

- Rotina de triagem

A meta é reduzir MTTR (tempo médio de reparo) e evitar “correções cegas” que geram novos incidentes.

Como a Pentagrama sustenta evolução contínua (cadência de upgrades, patches, otimizações e novas integrações)

O diferencial não está apenas no go-live; está na capacidade de evoluir sem trauma. A Pentagrama atua como parceira de transformação digital ao combinar:

- Governança de versionamento e releases (tags, pipelines, critérios de Go/No-Go).

- Estratégias de baixo/zero downtime alinhadas ao contexto B2B.

- Integração orientada a contratos, reduzindo silos entre e-commerce, TI e operação.

- Integrador Inteligente com IA, acelerando mapeamentos, transformações e validações — com ganhos práticos como reduzir 80h para 20–30h em frentes de integração e qualidade de dados.

- Observabilidade e operação assistida, garantindo estabilidade pós-upgrade e base para melhorias contínuas.

Com isso, upgrades deixam de ser eventos raros e arriscados e viram parte de uma cadência saudável de evolução.

Conclusão: upgrade sem downtime é disciplina (e rollback é parte do plano)

Executar Magento 2 migração, upgrade, versionamento, rollback com baixo ou zero downtime não é um “truque”. É resultado de disciplina técnica e operacional.

Planejamento com checkpoints e Go/No-Go, governança de dependências via Composer, estratégia de deploy (como blue-green), migração de dados rastreável, testes B2B realistas e observabilidade ativa formam o conjunto que evita surpresas em produção.

E, quando algo sair do esperado (porque às vezes sai), a diferença entre um incidente controlado e uma crise é ter um rollback real, testado, com RTO/RPO definidos e runbooks prontos.

Se você está planejando uma migração ou upgrade no Magento 2 e quer reduzir risco, retrabalho e tempo de execução — especialmente nas integrações e validações de dados — fale com a Pentagrama. Com governança de versões, estratégia de operação e o Integrador Inteligente com IA, é possível acelerar o caminho até um go-live estável, previsível e sem downtime desnecessário.

Entre em Contato com Nossos Especialistas

Preencha o formulário abaixo e um especialista da Pentagrama entrará em contato em até 24 horas.

➜ Ir para Formulário de Contato da PentagramaNão gosta de formulários? Envie um email para contato@pentagrama.com.br